Helloooooo, depuis l’été dernier, durant le mois d’août je lance un petit jeu autour de la cybersécurité. Ça se passe sur mon compte LinkedIn (si tu ne me suis pas encore, c’est juste ici).

Pour rappeler vite fait le fonctionnement, chaque lundi du mois août je poste un « challenge ». L’été dernier, le format était en mode « can you spot the vulnerability ? » et j’y associais un bout de code. Cette année, j’ai changé le format. Je suis parti sur un QCM au tout de la sécurité du cloud.

Histoire de garder une trace, je me suis dit pourquoi ne pas faire un article pour diffuser et expliquer les réponses. Alors, les voici !

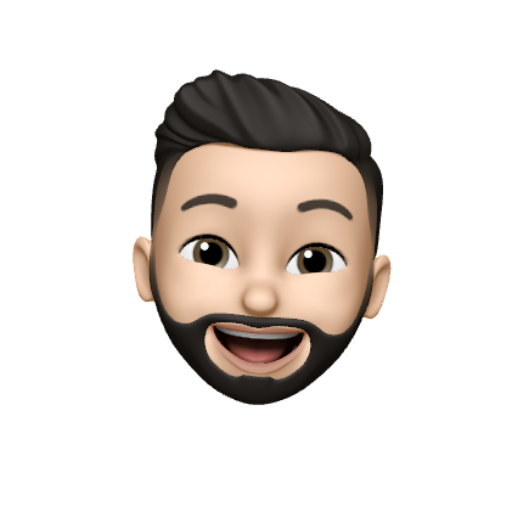

Semaine 1

✅ Réponse :

C. Responsabilités claires entre client et fournisseur

Explication :

Le modèle de responsabilité partagée permet d’avoir une distinction claire entre le cloud provider (AWS, Azure, GCP…) et le client. On va retrouver la sécurité de l’infrastructure (serveurs, réseau, stockage) qui sera à la charge du cloud provider. Le client lui, est responsable de ce qu’il déploie (applications, configurations, données, comptes utilisateurs). Cela permet d’éviter les malentendus et de savoir qui protège quoi.

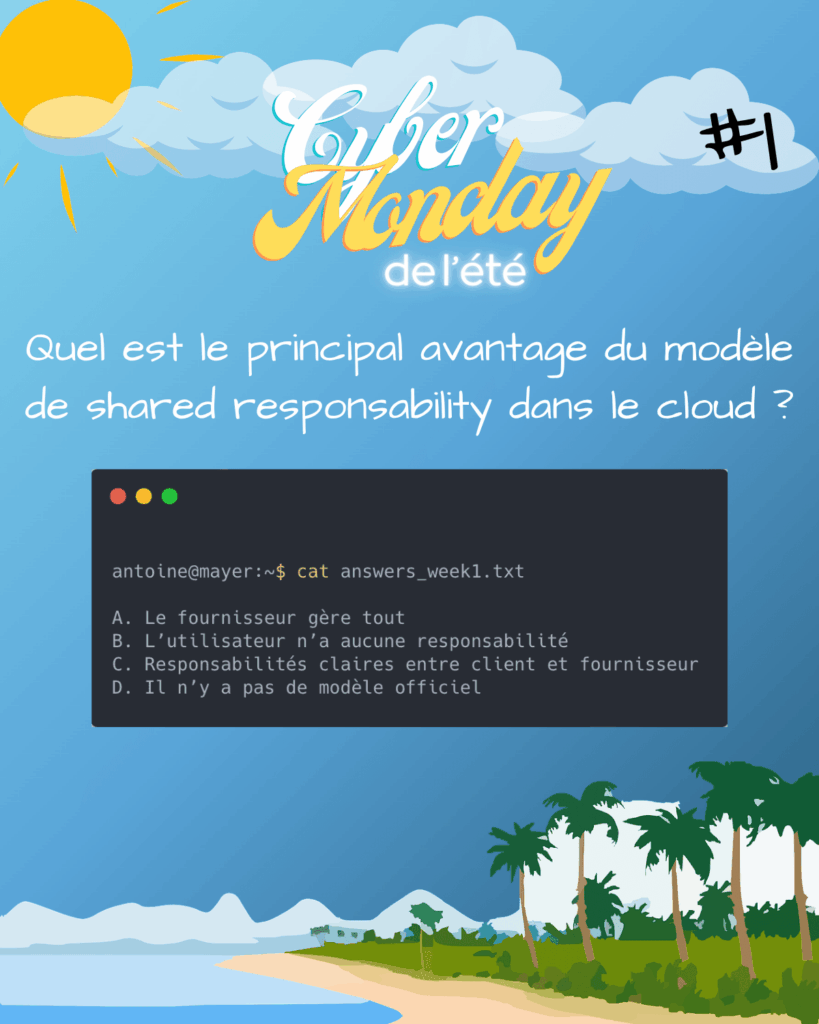

Semaine 2

✅ Réponse :

B. IAM

Explication :

IAM pour Identity and Access Management, c’est le service qui va vous permettre de gérer les identités et les accès à vos ressources sur votre compte AWS (ou GCP, Azure…). Il permet de créer des utilisateurs, des rôles, des policies… En gros, de contrôler assez finement (des fois trop mdr) qui peut faire quoi dans un environnement Cloud.

Il ne faut vraiment pas prendre ce point à la légère parce que une mauvaise configuration peut sévèrement vous exposer !

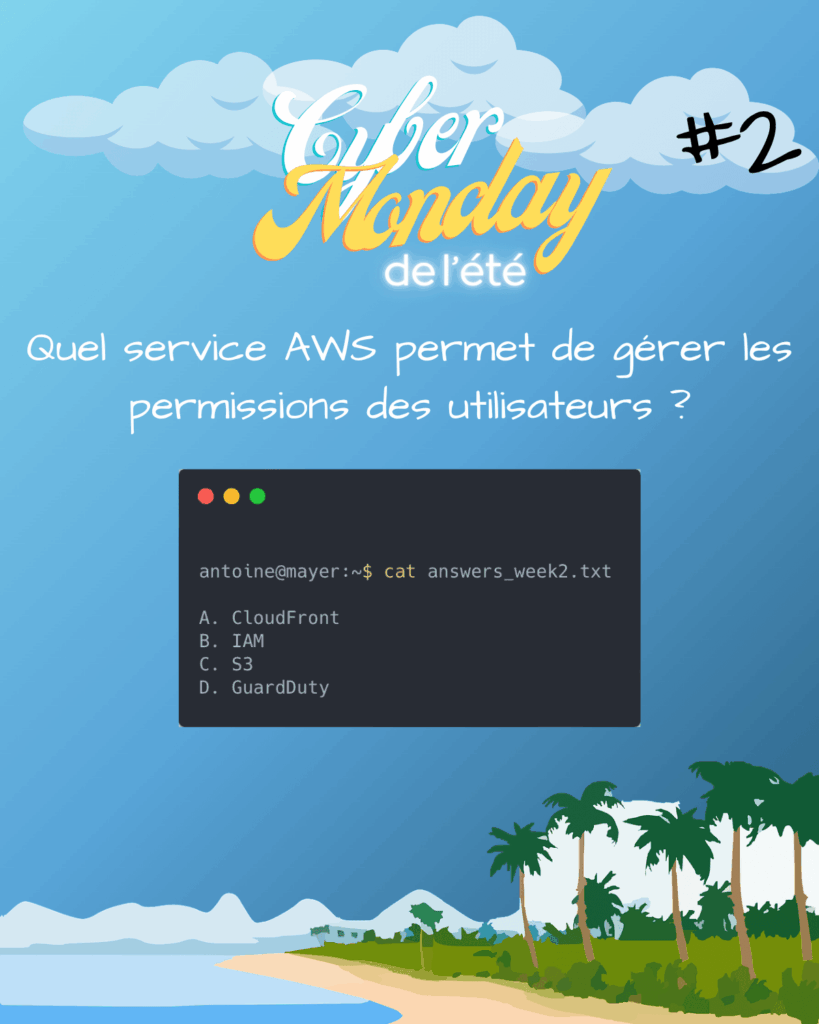

Semaine 3

✅ Réponse :

C. Les stocker dans un coffre-fort ou secret manager

Explication :

Les clés API sont sensibles. En vrai, ça dépend des droits qu’elles ont, mais globalement partez du principe que c’est aussi sensible qu’un mot de passe. Bien souvent, elles donnent accès à des services et peuvent être utilisées à mauvais escient. En partant de ça, vous comprenez qu’il est fortement déconseillé de les inclure en clair dans le code. Je vous recommande des solutions comme AWS Secrets Manager, Azure Key Vault ou HashiCorp Vault. Ces outils permettent de stocker les clés de manière sécurisée, avec des contrôles d’accès et des rotations automatiques.

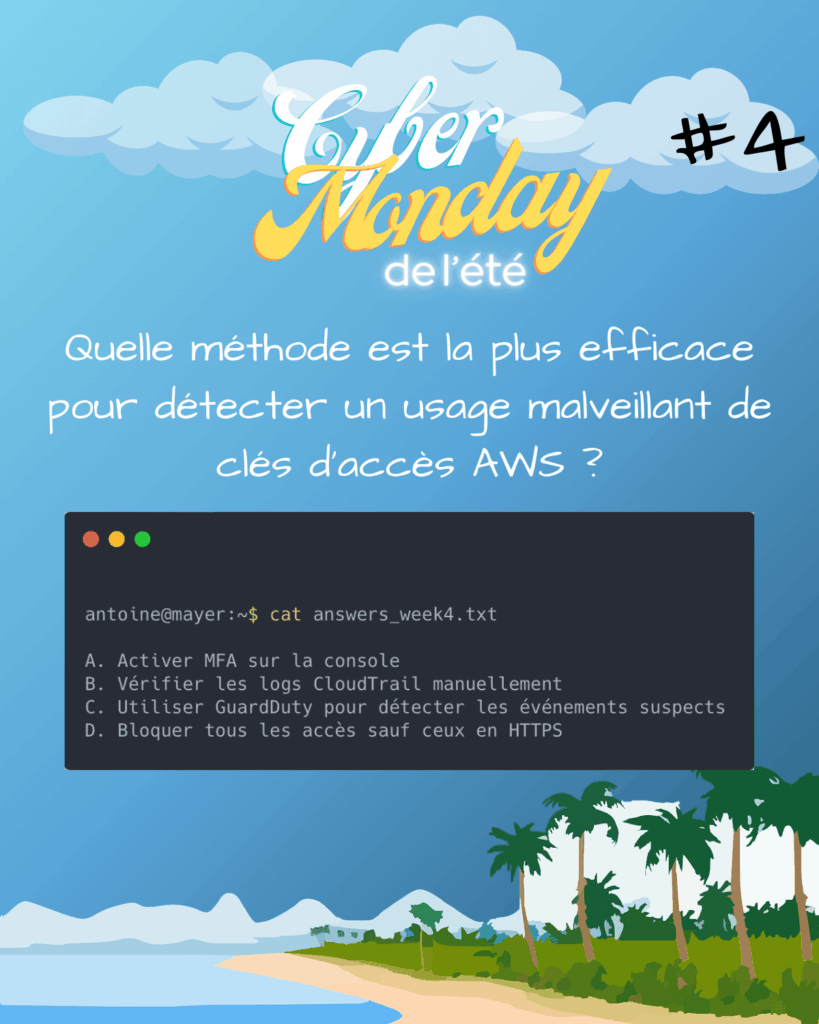

Semaine 4

✅ Réponse :

C. Utiliser GuardDuty pour corréler les événements suspects

Explication :

AWS GuardDuty est un service de détection de menace qui utilise l’apprentissage machine pour analyser les logs (CloudTrail, VPC Flow Logs…) et repérer les comportements anormaux, y compris les usages inhabituels de clés d’API, d’instances ou de comptes.

A l’année prochaine ?

Et voilà, c’est ici que s’achève les vacances, ou du moins le CyberMonday de l’été 2025. J’ai pris un grand plaisir à me creuser la tête sur le format puis sur les questions !

Même s’il y a eu que très peu d’engouement et d’interactions sur LinkedIn (😢) j’espère que cet article en mode « Solutions » vous aura plu.

Il y aura une troisième édition l’été prochain, c’est certain. Mais avant, je vais vous sonder pour savoir quel format vous plairez le plus et quels sujets aborder.

En attendant, j’espère que vous avez toutes et tous passé d’excellentes vacances. Et bonnes vacances à ceux qui partent en septembre 👋